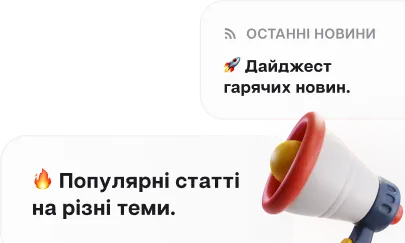

Північна Корея зберігає шкідливе ПЗ у смартконтрактах

Google повідомляє, що північнокорейська група UNC5342 використовує EtherHiding для приховування шкідливого програмного забезпечення у смартконтрактах блокчейну та крадіжки криптовалюти.

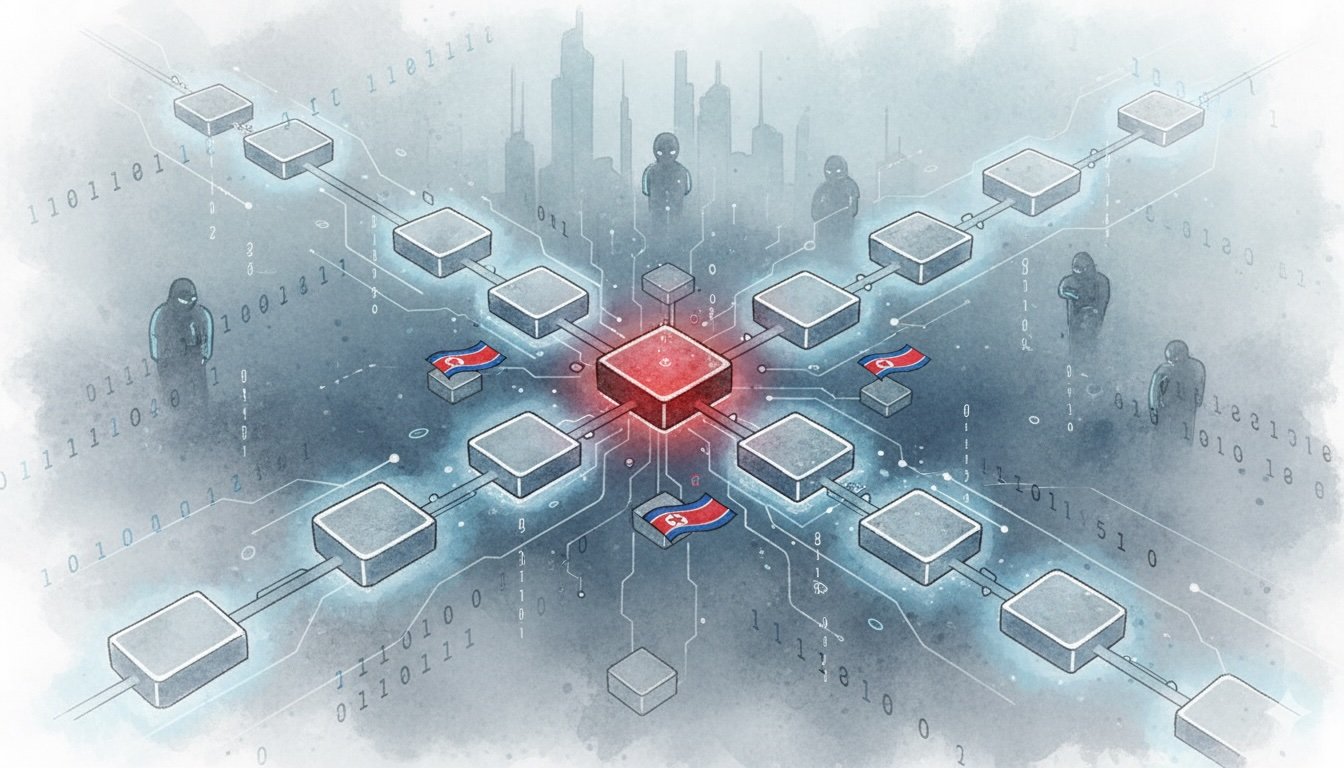

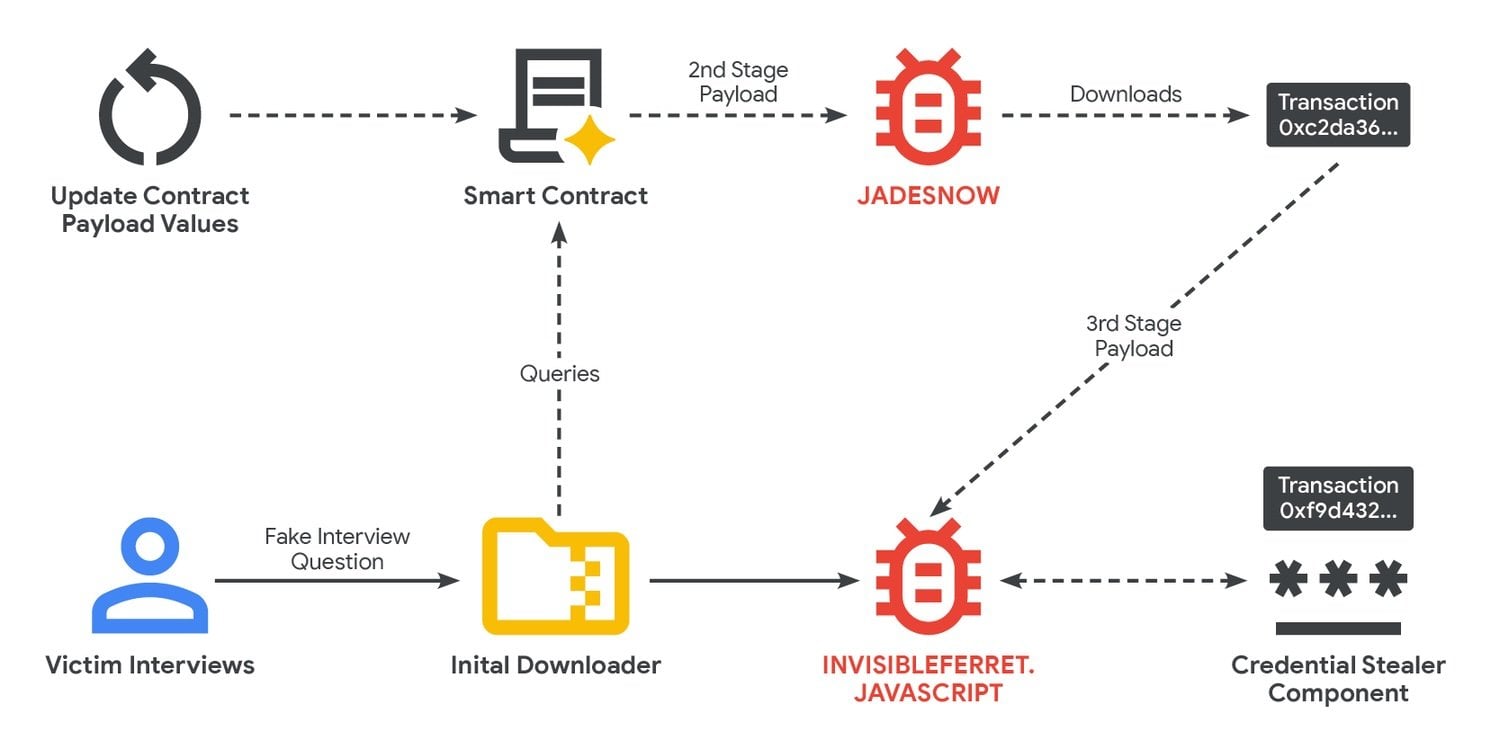

Google відстежив цю діяльність до лютого 2025 року. Хакери використовують схему Contagious Interview, зв'язуючись із розробниками у крипто- та технологічних компаніях із фальшивими пропозиціями роботи або співпраці. Коли цілі відвідують скомпрометовані веб-сайти, запускається невеликий завантажувач JavaScript, який витягує шкідливий код із смартконтрактів, розгорнутих на BNB Smart Chain та Ethereum, за допомогою викликів тільки для читання.

Ланцюг атак використовує два основні інструменти: JADESNOW, завантажувач JavaScript, та INVISIBLEFERRET, бекдор. Ці програми викрадають облікові дані та спустошують гаманці з криптовалютою.

EtherHiding працює шляхом зберігання шкідливого коду всередині смартконтрактів блокчейну. Після вбудовування у контракт код стає важким для видалення. Зловмисники можуть оновлювати його, а запити тільки для читання не залишають слідів у ланцюжку і не вимагають транзакційних комісій. Ця техніка забезпечує постійний канал управління, який важче порушити, ніж традиційні сервери.

UNC5342 поєднує EtherHiding зі стандартними тактиками Північної Кореї: фальшивими рекрутерами, вигаданими компаніями та фіктивними технічними співбесідами. Мета полягає в отриманні доступу до систем розробників для крадіжки коштів та компрометації інфраструктури.

Google надав конкретні індикатори для команд безпеки, включаючи адреси контрактів на BNB Smart Chain та пов'язані транзакції Ethereum. Компанія також задокументувала окрему злочинну групу, UNC5142, яка використовує ту саму техніку, що свідчить про те, що зараз декілька зловмисників зберігають шкідливе програмне забезпечення на публічних блокчейнах.

EtherHiding вперше з'явився у 2023 і 2024 роках у фінансово мотивованих кампаніях, зокрема через зламані сайти WordPress, що відображали підроблені запити на оновлення браузера. UNC5342 адаптував цю техніку для цілей Північної Кореї, які включають отримання доходу за допомогою крадіжки криптовалюти та проведення шпигунства.

Google підкреслив, що ця техніка використовує публічні транзакції блокчейну для зберігання та отримання шкідливих даних, надаючи зловмисникам децентралізацію, прихованість та гнучкість, яких не може забезпечити традиційна інфраструктура.

Рекомендуємо